1. 日本版SOX法のあらまし

- (ア)

- 金融商品取引法(内部統制法、会社統制法、企業改革法)の一部について経済界、監査法人などを中心に「日本版SOX法」と呼称されています。これは金融商品取引法全体を指すのではなく、新たに義務付けられた内部統制報告書の提出に関する部分についてのみを指します。この法律を犯すと懲役10年以下、罰金は、個人1,000万円以下、法人7億円以下と言う非常に重い罪に成ってしまいます。この個人とは社長、財務担当役員などになります。

- (イ)

- 目的は、”信頼性のある財務諸表やその他開示すべき情報が適切に作成される事”となっています。

-

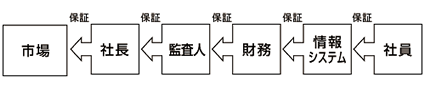

つまり、一般の社員が入力する伝票(売上伝票、納品伝票)が間違いなく情報システムに入力した事を一般の社員は情報システム部門に保証し、入力されたデータは情報システムによりキチンと処理された事を情報システム部門は財務部門に保証し、財務部門を中心に信頼性のある財務諸表を作成した事を財務部門は監査人に保証し、監査人はこの財務諸表を監査し間違いの無いものだと言う事を社長に保証し、社長は市場に財務諸表が信頼すべき物だと言う事を保証する事になります。

2. 米国の監査内容

- (ア)

- 米国では”米国上場会社会計監視審議会”という審議会が、取引がどのように開始、承認、記録、処理、報告されるのかを含む取引の流れを、監査人が理解する為のフレームワークとしてトレッドウェイ委員会組織委員会(COSO)を使用しています。しかしこの中では、ITの事はあまり書かれてはいません。信頼する財務諸表を出力するのには十分に統制された信頼すべきITが必要に成ってきます。そこでITガバナンス協会の”IT Control Obectives for SOX”(COBIT)を使用しています。

3. COBITとは

- (ア)

- 取引がどのように開始、承認、記録、処理、報告されるのかを含む取引の流れをつかむ為に、IT統治の枠組みと詳細なコントロール目標のガイドを提供することを目標としています。

- (イ)

- 評価基準としてレベル0からレベル5までの評価段階があり、評価項目は”計画と組織”、”調達と導入”、”サービス提供とサポート”、”モニタリング”であり、これらがIT資源(人、アプリケーション、テクノロジィ、設備、データ)に与える影響を情報要請基準(有効性、効率性、機密性、万全性、可用性、準拠性、信頼性)に当てはめ評価する事になります。

- (ウ)レベル

-

0:存在しない

1:初歩的

2:反復可能

3:定義されている (機械化必須)(最低通過ライン)

4:管理されている (通常の通過ライン)

5:最適化されている

SOX法を通過するには最低レベル3に達しないといけないが、世界の金融機関のレベルでさえ3に到達していない。つまり、日本のほとんどの大企業でさえ合格できるラインに到達していない事が想像できます。

4. IT統制

- (ア)データベース管理

-

正確な財務諸表を出力する為のIT監査となりますので通常の会社はデータベース上に財務システムが構築されている事でしょう。この為、データベースの管理が重要に成ってきます。

- (イ)データの変更管理

-

一般に販売されている会計ソフトは後になって財務データをいじる事ができるものが多いです。この様なソフトではやはり財務諸表を市場に対し保証は出来ません。財務データをいじる時は必ず赤黒伝票入力が必要です。又、エンジニアがデータを直接操作出来ない様にする仕組みも必要となります。この為にデータのセキュリティが必要となってきます。

- (ウ)セキュリティ

-

IT統制を行うにはデータベースのITセキュリティが重要です。もし、不正に改ざんされた財務データを使い財務諸表を出力したら市場に対する保証が出来なくなるからです。

5. IT監査項目

- (ア)

- 具体的な監査項目の一部を記載いたしますのでご参照下さい。

- データのアクセスは承認された従業員以外制限されているか?

- 適切な認証が必要とされているか?

- データの万全性にかかわる責任が適切なデータ責任者に伝達されているか?

- データの責任者はその責任を受け入れているか?

- システムに格納されているデータが危険にさらされていないか?

- セキュリティに対するモニタリング、記録を行っているか?

- システムとデータへのアクセス権の申請と承認に関し、適切な職務分離を確実にする統制が存在するか?

- データの閲覧、更新、追加、削除を行うにあたり、アクセスを提供するためにアプリケーションソフトウェアとデータ格納システムが適切に設定されているか?

- 機密性の高いバックアップデータを取り扱う基準があるか?

- ユーザが開発したシステムへの不正アクセスを防ぐために用いるセキュリティはあるか?

- 処理の万全性についてエンドユーザー・プログラムを見直す頻度と手法は?

6. 総論

IT統制を行うにはデータのセキュリティを万全にし、不正な改ざん(含む、データオーナー以外の修正)を排除し事実を全て残す事が重要です。つまり、データのオーナーはエンドユーザーです。システム開発、システム運用の方々は実際のデータを触らない、触れない様にし、もしデータに不備が発生しても赤伝を発行するような方法で記録を残し、正しいデータにする事が一番望ましい方法となります。 又、データベースに対するセキュリティは、外部のパッケージソフトが望ましいでしょう。なぜならIT監査項目の10など非常に通りしやすくなるからです。

連載一覧

筆者紹介

1957年生まれ。大手システムイングレーターにてシステム開発に携わる。インターネット普及を見据えて1995年に子供向けISP立ち上げに参画。データベースセキュリティを高める事業を推進すべく2000年に当社を設立し現在に至る。

システム運用管理側からの漏洩により100万件を超える大量漏洩事故が起きています。企業において、クライアントPCからの情報漏洩対策はかなり進んでいると言えます。サーバー側、特に全てのデータを格納するデータベースサーバに対するセキュリティ対策は今、盛り上がりを見せ始めています。

会社設立の経緯にもなるのですが、私が大手システムインテグレーターに在籍していた頃に病院関係や流通関係のお客様のシステムをメンテナンスすることがありました。その時に、私自身はデータの内容を見る必要がないメンテナンス業務をしているにも関わらず、データベースの内容が全て見えてしまう、ということに強い違和感を持ちました。特に病院においては、色々な方の疾病履歴まで見えてしまったのです。

レポートの中で詳細に触れますが、最近では金融庁の外郭団体や厚生労働省のガイドライン、米国カリフォルニア州法などでデータベース暗号化が推奨されていることもあり、データベースに格納する情報を暗号化する、というソリューションは確実に増えています。会社設立の経緯にもあります通り、データベースセキュリティに対する我々のアプローチは少し異なっております。我々の目標は、単にデータベースに格納する情報を暗号化するだけでなく、暗号化された状態を積極的に活用し、データの内容を見る必要がない運用・管理担当者にはデータの内容を見ることができない状態で業務を遂行する環境を作るお手伝いをする、ということです。

最近米国ではSOX法の監査におけるデータベースセキュリティということが指摘されるようになって来たということもあり、「SOX法を見据えたデータベースセキュリティ」と題したレポートを定期的に掲載していくことにいたしました。予定しているレポートの各章別概略を以下にご説明いたします。(この内容は状況によって変わる場合がありますので、あらかじめご了承願います)

コメント

投稿にはログインしてください